Oups ☹️ ! C’est un site de phishing !

Merci de garder cela secret et d’éviter d’alerter vos collègues... pour nous permettre de poursuivre l’exercice 🤫

Pas de panique, aucun mot de passe n'a été stocké ou compromis 🙂

Qu'est-ce qu'un phishing ? 🐟💻

En toute logique, vous devriez avoir suivi le MOOC de l’ANSSI pour être sensibilisé aux enjeux de cybersécurité. Si vous ne l’avez pas fait, nous vous invitons à le suivre rapidement.

Le phishing est un type d'attaque d'ingénierie sociale souvent utilisé pour voler les données des utilisateurs (par exemple, les informations de connexion et les numéros de carte de crédit) ou compromettre des réseaux informatiques. Cela se produit lorsqu'un attaquant se fait passer pour une entité de confiance et incite ses destinataires à ouvrir un e-mail, un message instantané ou un message texte.

Les attaques de phishing restent parmi les méthodes les plus couramment utilisées par les cyber acteurs malveillants pour cibler les entreprises. Alors que les messages de phishing sont généralement envoyés par milliers, les campagnes de spear-phishing visent généralement un groupe particulier de destinataires.

Qu'est-ce qui aurait dû vous alerter pour détecter qu’il s’agissait d’un phishing ? 🚨

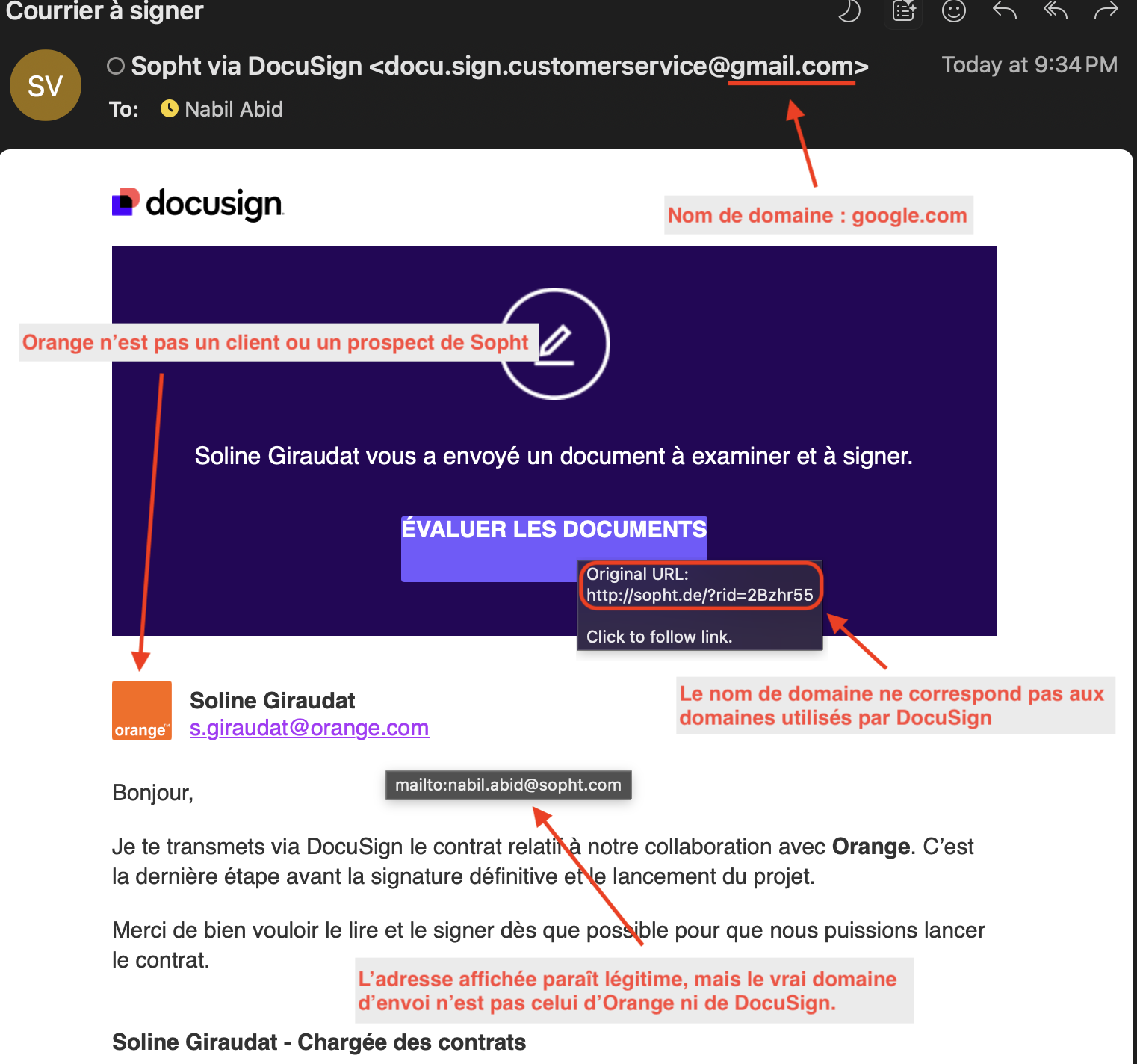

Voici une image de l'email que vous avez reçu avec tous les indices qui auraient dû vous alerter.

🔎 Les éléments suspects étaient :

🟧 Orange n’est pas un client de Sopht

→ C’est un nom connu, mais il n’a aucun lien avec nos prospect et nos futurs client.

→ Un email mentionnant une collaboration avec Orange devait déjà paraître suspect.

🔗 Lien de signature douteux

→ En survolant le bouton "ÉVALUER LES DOCUMENTS", on voit qu’il ne mène pas vers un vrai domaine DocuSign, mais vers sopht.de/....

→ Un domaine interne inconnu ou non officiel = signal d’alerte immédiat.

✉️ Adresse d’expéditeur trompeuse

→ L’adresse affichée paraît légitime, mais le vrai domaine d’envoi n’est pas celui d’Orange ni de DocuSign.

→ Toujours vérifier le domaine après le “@”.

⏰ Ton pressant et professionnel

→ Le message pousse à agir vite : “signez dès que possible”.

→ C’est une technique classique de manipulation.

🚨 Ce qu’il faut retenir pour la suite :

✅ Vérifiez toujours l’adresse d’expédition d’un email, même si le message semble légitime.

✅ Survolez les liens avant de cliquer, et assurez-vous qu’ils pointent vers un domaine officiel (ex : sidecare.com).

✅ Ne vous précipitez pas. Les attaquants comptent sur vos réactions impulsives. Prenez toujours le temps de lire attentivement.

✅ Signalez tout doute à l’équipe sécurité via Teams ou email.

💬 Besoin d'aide ou d'en parler ?

L’équipe sécurité est à votre disposition pour échanger si vous avez été surpris ou si vous avez des doutes sur d'autres messages.